J’ai rédigé cet article pour pouvoir vous inculquer trois méthodes basiques pour pirater un compte Facebook Messenger de quelqu’un sans qu’il le réalise.

Ce sont trois des approches les plus populaires pour espionner un compte Facebook Messenger. Ce sont ces mêmes techniques qu’utiliseront souvent les hackers expérimentés.

Outre les hackers expérimentés, ces techniques sont également utilisées par les personnes un peu trop jalouses dans leur couple.

Bien sûr, vous pourriez également n’être qu’un simple parent inquiet pour la sécurité de son enfant, et si c’est le cas, allez faire un tour sur cette page.

Peu importe la raison qui vous pousse à espionner une conversation Messenger, il y a fort à parier que ces critères s’appliquent également à vous :

- Vous êtes loin d’être un génie en informatique et êtes incapable de pirater un ordinateur ou un service.

- Vous aimeriez lire une conversation Messenger sans que la personne concernée s’en rende compte.

- Vous aimeriez que la partie « hacking » soit aussi simple que possible, et si elle peut se passer à distance, c’est encore mieux.

Tout va bien – pas besoin de lire dans les pensées pour savoir que c’est vrai, n’est-ce pas ?

Est-ce que j’aimerais avoir un mégaphone pour hurler sur tous les toits que j’ai la solution magique pour accéder au compte Messenger de n’importe qui en un clic ? Absolument.

Malheureusement, ce n’est pas SI simple, mais – oui, il y a toujours un mais – C’EST POSSIBLE !

Bonne nouvelle – pas besoin d’être Kevin Mitnick (l’un des hackers les plus célèbres et doués de tous les temps) mais vous aurez tout de même besoin d’un peu de patience. Les choses ne vont pas se faire en un claquement de doigts.

Jetons un œil à quelques-unes de ces méthodes.

Notez que les informations fournies ici sont à but informatif et illustratif uniquement. Je ne suis en aucun cas responsable de ce que vous faites de ces informations une fois que vous les avez. Dans la plupart des endroits du monde, espionner les applis de messagerie et réseaux sociaux est considéré comme un crime – ainsi qu’une violation de la vie privée de la personne.

Comment pirater Messenger de Facebook sans être un génie de l’informatique ou un vrai espion

Avant d’aller plus en profondeur, je vais vous les lister rapidement pour que vous ayez un point de référence pour l’article complet.

- Appli d’espionnage Facebook Messenger : mSpy (La méthode la plus simple)

- Keylogging (Peut nécessiter de la patience)

- Phishing (Demande pas mal de temps)

Jetons un œil aux méthodes qui peuvent réellement fonctionner sur pratiquement n’importe quel appareil sous n’importe quel système d’exploitation.

Méthode #1 : Logiciel niveau Batman – mSpy (La meilleure appli d’espionnage pour Facebook)

BESOINS:

- Accès au smartphone cible (iPhone ou Android) pour quelques secondes

- mSpy (30 % de réduction avec le code spécial pour les lecteurs de mon blog)

- 5 minutes de mise en place

mSpy est la meilleure appli pour surveiller et pirater Messenger de Facebook.

Avant de pouvoir vous le dire sans équivoque, j’ai testé plus de 30 applis d’espionnage sur les cinq dernières années. Je les évalue selon plusieurs critères, dont la simplicité d’utilisation, la facilité d’installation et la sécurité.

Je considère cette appli comme ma méthode préférée pour espionner un téléphone au besoin, mais je ne suis pas le seul à le penser.

Vous pourriez ne pas être aussi féru d’informatique que moi (ce qui vous place en réalité dans la majorité), mais je peux vous résumer ça de cette façon : c’est là le moyen le plus simple et le plus efficace disponible sur le marché.

Il existe probablement des milliers d’applis et de logiciels qui se disent tous être les meilleurs spywares, mais en réalité, toutes essaient de rivaliser avec mSpy.

C’est l’un des logiciels les plus sophistiqués que vous trouverez, et il est extrêmement fiable. Une fois que vous aurez appris à vous en servir, vous allez tomber amoureux pour longtemps (plus longtemps que la plupart des mariages semblent tenir une fois que cette appli a dévoilé la vérité).

L’installation est la seule chose que vous devez faire pour vous lancer.

Cette appli collecte les données et vous les envoie sous un format pratique. Préparez le popcorn, vous allez passer une nuit de divertissement.

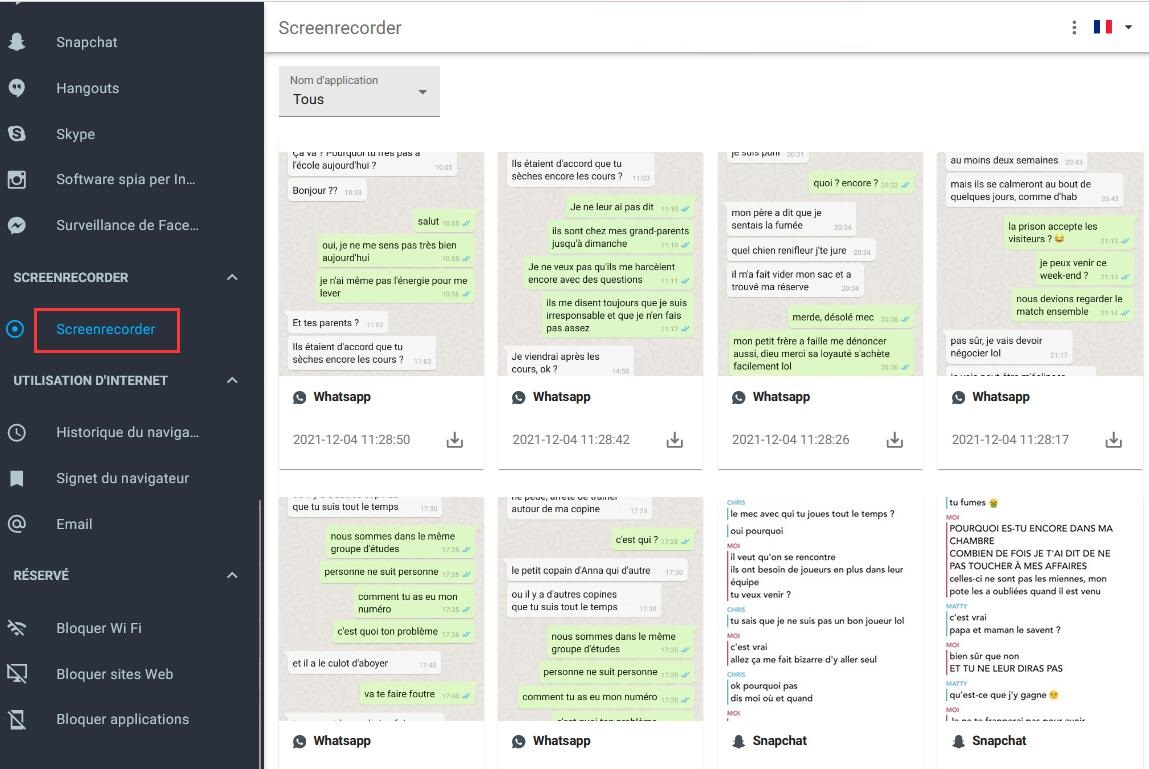

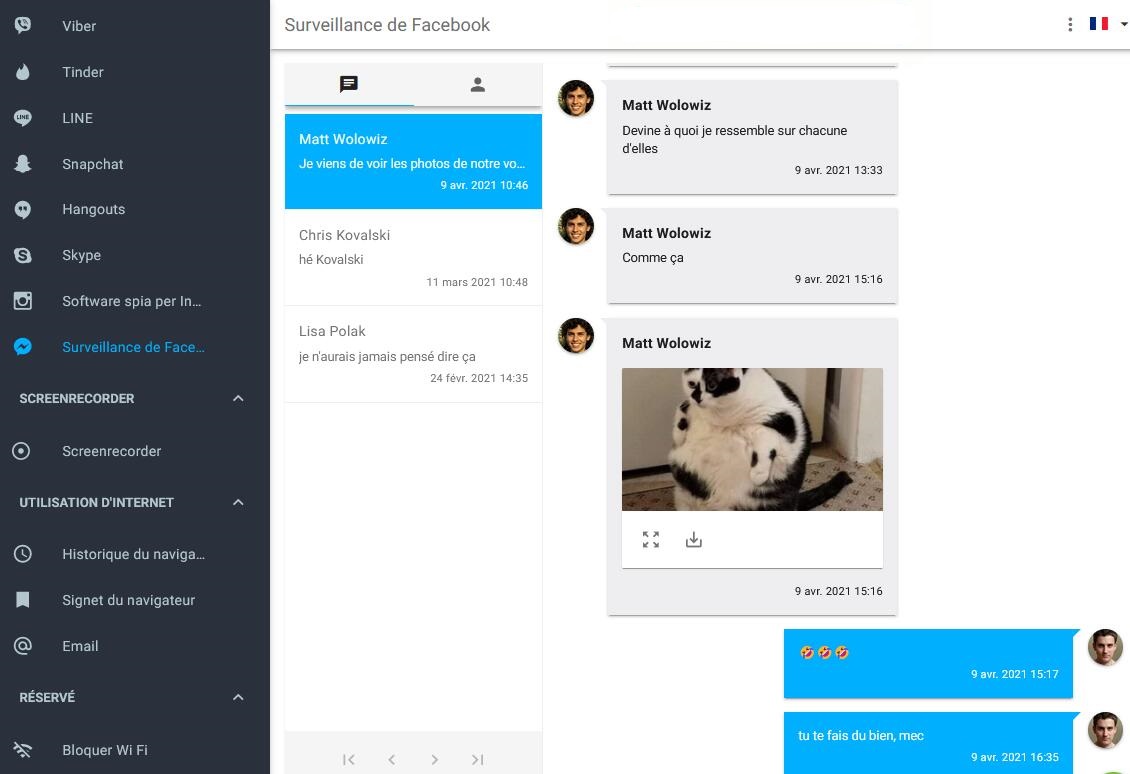

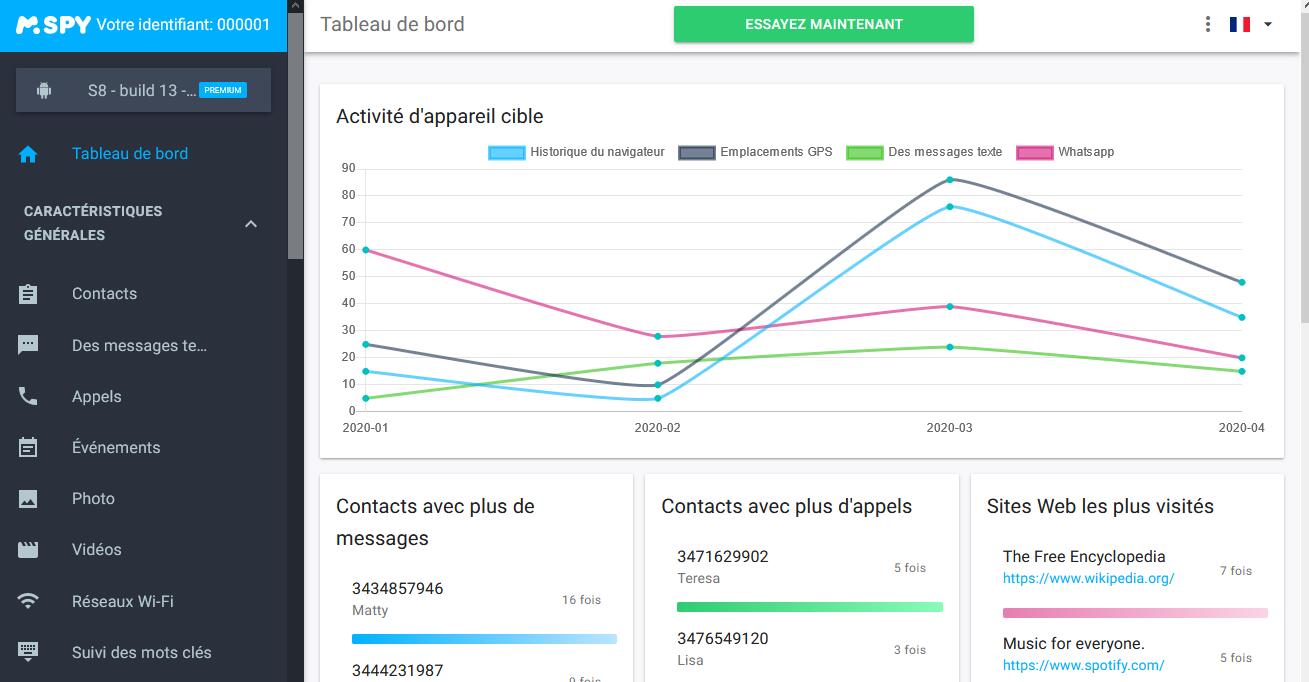

Une fois mSpy installé, vous pourrez lire les messages Facebook, mais également accéder à des tas d’autres informations, y compris :

- SMS

- Localisations GPS

- Boîtes email

- Journal d’appels

- Historique de navigation

- Photos et médias sauvegardés

- Toutes les applis de messagerie

- Tous les réseaux sociaux (WhatsApp, Instagram, Snapchat, etc.)

Honnêtement, la liste est plutôt longue.

La simplicité d’utilisation est l’un des points d’orgue de ce service. L’interface est simple, pratique, et vous permet d’accéder rapidement à toutes les informations dont vous avez besoin.

Faites-moi confiance.

Vous pourrez également contacter le service client 24/7 par email ou chat en direct pour vous aider avec l’installation ou autre souci technique.

Il ne faut que quelques minutes pour l’installer sur l’appareil cible, et si vous avez le moindre problème, le service client est toujours là pour vous guider pas à pas.

TESTEZ mSpy PAR VOUS MÊME

Essayez mSpy gratuitement grâce à sa démo GRATUITE : CLIQUEZ ICI pour plus d’informations.

Cliquez ici pour obtenir une réduction de 50% sur mSpy

De plus, avec notre code de coupon exclusif, vous pouvez obtenir une réduction supplémentaire de 15%.

Comment pirater Messenger avec mSpy ?

L’installation de mSpy sur le téléphone cible est remarquablement simple. Croyez-moi.

Il ne faut que quelques minutes, et pas besoin d’être un génie de l’informatique pour y arriver.

Avant de continuer, j’ai une chose importante à vous dire :

Pour les smartphones Android, vous n’aurez pas besoin de rooter le système. Depuis 2021, mSpy a implémenté « Screenrecorder ». Cette fonctionnalité prend automatiquement des captures d’écran des chats Messenger. Pour les iPhones cependant, vous devez jailbreaker iOS.

Rappel : le rooting d’un smartphone Android ou le jailbreaking d’un iPhone sont des procédés permettant d’étendre les fonctionnalités normales du système d’exploitation et d’en lever les limitations. Cela permet notamment d’installer des applis en dehors des stores officiels Google et Apple.

On peut commencer ? Suivez simplement ces 5 étapes :

- Pour commencer, achetez mSpy (rien n’est gratuit dans la vie !)

- Connectez mSpy au téléphone cible

- Attendez quelques heures que le logiciel télécharge toutes les informations depuis l’appareil cible

- Connectez-vous à votre tableau de bord grâce au lien que vous aurez reçu avec vos identifiants de connexion suite à votre achat

- Surveillez tout ce qui se passe sur l’appareil cible quand bon vous semble.

Et c’est bon. Vous voyez ? C’était plus simple que vous ne le pensiez.

Les inconvénients de mSpy

J’ai parlé d’inconvénients au pluriel, mais il y a surtout un point qui noir à ce service.

Comme avec tous les logiciels d’espionnage, vous devez avoir accès à l’appareil de votre cible discrètement pendant quelques minutes.

Croyez-moi, je cherche activement et depuis longtemps un logiciel qui permettrait l’installation à distance, mais je n’en ai jamais trouvé. D’ailleurs, je peux vous dire avec une absolue certitude qu’un tel logiciel n’existe tout simplement pas.

Permettez-moi de vous expliquer pourquoi.

Ce logiciel, comme les autres applis d’espionnage Facebook, est légal car vendu comme moyen de surveiller les smartphones de vos enfants. Pirater Messenger, ou un smartphone en général, est un crime si ce n’est pas l’appareil d’un de vos enfants mineurs.

Nous partons donc du principe qu’un parent peut accéder facilement au smartphone de son enfant. Il ne devrait donc pas être compliqué d’installer l’appli.

Si vous essayez de surveiller votre conjoint via son smartphone sans qu’il le sache, vous vous rendez coupable d’une violation de la loi qui peut vous coûter cher.

Facebook, tout comme Apple et Android, travaille d’arrache-pied pour améliorer la sécurité de ses produits par l’ajout de protections supplémentaires comme l’authentification à deux facteurs. Cela permet d’alerter les utilisateurs des tentatives de connexion depuis un appareil ou logiciel différent.

Une dernière chose : une question qui revient souvent est la possibilité de la cible de se rendre compte qu’il est espionné par ce logiciel. Pour le dire clairement, non. L’installation ne laisse aucune trace de la présence du logiciel sur le smartphone, vous pouvez donc avoir l’esprit tranquille.

TESTEZ mSpy PAR VOUS MÊME

Essayez mSpy gratuitement grâce à sa démo GRATUITE : CLIQUEZ ICI pour plus d’informations.

Cliquez ici pour obtenir une réduction de 50% sur mSpy

De plus, avec notre code de coupon exclusif, vous pouvez obtenir une réduction supplémentaire de 15%.

Alternatives pour pirater Messenger sans mSpy

Vous aurez certainement compris que je suis persuadé que pour pirater les conversations Messenger, un logiciel se place très au-dessus des autres.

Lorsque vous cherchez sur Google « pirater Messenger Facebook », vous trouvez une multitude d’options potentielles, de logiciels qui annoncent en être capable. Si vous n’aimez pas mSpy, il existe d’autres solutions populaires comme FlexiSPY, uMobix, KidsGuard Pro, et autres. Ces applications sont parfois très bonnes, et surtout elles sont fonctionnelles, mais il y a une raison pour laquelle mSpy est si largement utilisée dans le monde entier. L’interface est simple à utiliser, et le rapport qualité/prix est exceptionnel.

Malgré mon insistance sur le fait que tout le monde devrait utiliser mSpy, il ne fait pas de mal de parler brièvement des alternatives comme umobix et KidsGuard Pro.

umobix : en termes d’applis d’espionnage, c’est probablement la deuxième option la plus populaire au monde. Ces dernières années, c’est le seul vrai concurrent à mSpy. Cette appli dispose d’une longue liste de fonctionnalités et offre également un support technique 24/7.

KidsGuard Pro : ceux qui utilisent ce produit semblent en être satisfaits, et il fonctionne sans avoir besoin de rooter l’appareil Android que vous essayez d’espionner. Vous devez tout de même avoir l’appareil cible en main pendant quelques minutes pour l’installer. Le coût de base de ce service est de 50 € par mois, ce qui est sensiblement équivalent à mSpy.

Pour résumer, si vous ne vous y connaissez pas en spyware ou que vous avez peur de vous faire prendre, je suis persuadé que mSpy est la meilleure option possible. Outre le rapport performances/prix, le logiciel est plus simple à utiliser et permet l’installation à distance sur iPhone. Avec le service mAssistance, vous pouvez vous faire aider par un conseiller pour l’installation. Selon moi, c’est le meilleur choix.

EN RÉSUMÉ :

- Simplicité d’utilisation – 9/10 – Pas besoin de compétences en informatique. Ce logiciel vous fournit une assistance détaillée pour vous permettre d’installer le logiciel sans problèmes.

- Discrétion – 8/10 – Le logiciel ne laisse aucune trace perceptible sur l’appareil, aucun logo, aucune notification ou icône pour trahir sa présence.

- Rapidité – 10/10 – Une fois l’installation terminée, vous recevez toutes les informations dont vous avez besoin en temps réel.

- Contrôle à distance : Oui, vous pouvez surveiller les conversations Messenger et autres applications même si la cible est de l’autre bout du monde.

Je ne pense pas que vous puissiez trouver un logiciel aussi puissant et efficace que mSpy. Comme vous n’avez pas besoin de compétences technique, cette appli est parfaite pour tous ceux qui cherchent à surveiller l’activité d’un autre appareil. Même si elle n’est pas gratuite, l’abonnement mensuel vaut les informations que vous recevrez.

Méthode #2 : La technique ninja du Keylogging

La deuxième méthode dont nous allons parler aujourd’hui est une approche rodée et éprouvée.

Un peu de patience, je vais vous expliquer ce que c’est.

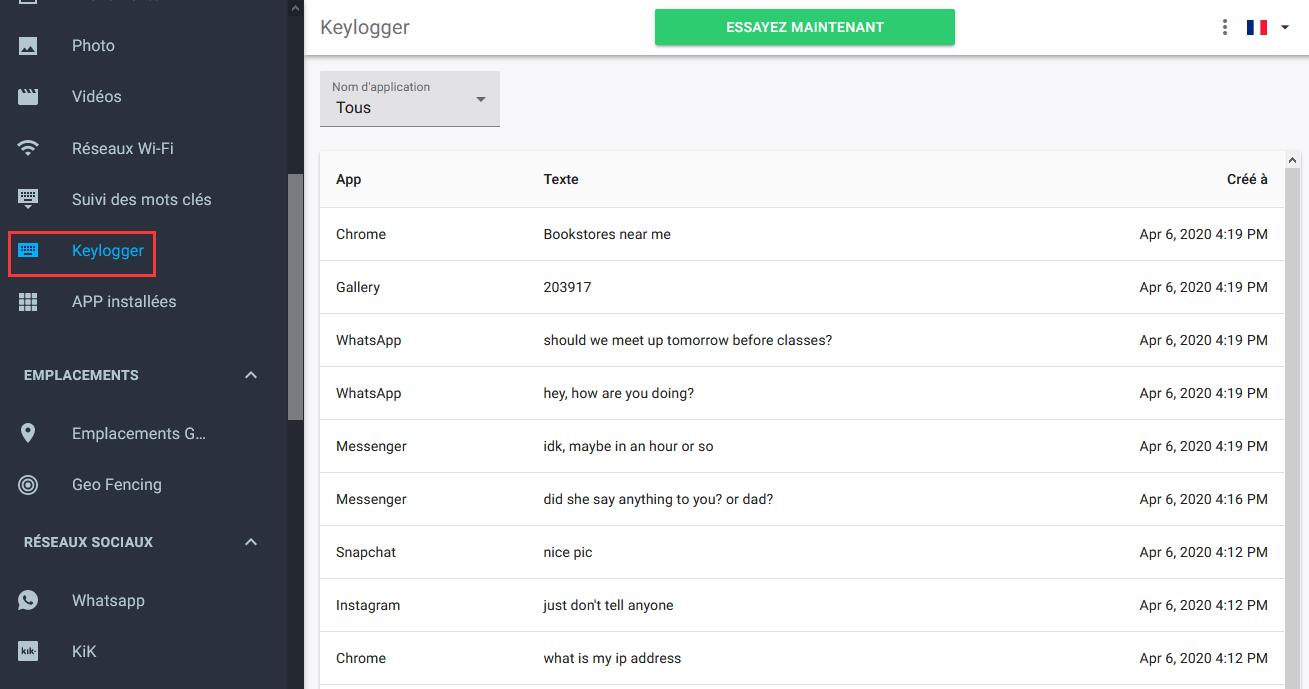

Les keyloggers sont des outils (logiciels ou matériels). Ils permettent à un tiers d’intercepter et de mémoriser les touches entrées sur un appareil.

Disons, par exemple, que vous voulez taper « fichtre » sur votre clavier. Ce même « fichtre » est stocké dans le keylogger pour pouvoir être ensuite lu par la personne qui souhaite récupérer les données.

Ça semble génial, non ?

Les keyloggers peuvent enregistrer n’importe quelle information que la victime entre au clavier – y compris les mots de passe pour accéder aux réseaux sociaux, boites mail, chats (Facebook Messenger, WhatsApp, etc.) et même les recherches internet.

Comme je l’ai dit plus tôt, il y a deux types de keyloggers, ceux matériels (qui se connectent directement à un appareil physique) et ceux logiciels.

Jetons un œil à ces deux types.

Keylogger matériel

BESOINS:

- La victime doit avoir un PC fixe ou portable (Mac ou Windows), cet appareil doit avoir un port USB, et ce doit être l’appareil dont se sert la personne pour se connecter à Facebook.

- Vous aurez besoin d’accéder à cet appareil.

- Le PC doit être connecté à un clavier (par câble, Wi-Fi ou Bluetooth).

Je vais vous épargner le cours magistral et vous présenter directement ce dont il retourne.

Soyons honnête, c’est un point sur lequel j’ai perdu du temps par le passé.

Les keyloggers matériels sont de tout petits appareils, qui se connectent souvent au câble qui connecte l’ordinateur au clavier.

Souvent ils prennent la forme d’adaptateurs USB.

Et oui, comme ils sont visibles, vous pourriez vous insurger et vous dire que la ruse est facilement découverte. Faites bien attention à ne pas vous faire avoir.

Comment pirater Messenger avec un keylogger matériel ?

La bonne nouvelle, c’est qu’il n’y a pas besoin d’être un génie des mathématiques ou de l’informatique pour que l’appareil fonctionne comme prévu.

Le processus est très simple.

- Tout d’abord, vous connectez l’appareil via le port USB (entre le claver et le PC). S’il est connecté sans fil, vous pouvez simplement l’insérer dans un port USB disponible.

- Lorsqu’il est connecté au PC, l’appareil va enregistrer toutes les touches tapées au clavier automatiquement. Les mots et mots de passe sont sauvegardés sur une puce mémoire interne sous forme de fichier texte.

- Une fois que vous pouvez le récupérer, il ne vous reste qu’à lire les données collectées.

J’ai testé un keylogger acheté sur Amazon, et il faut admettre qu’il a fonctionné exactement comme prévu. Il a enregistré toutes les informations pour les stocker sur un fichier accessible.

Pas besoin de passer par Amazon. Vous trouverez énormément de modèles sur Google.

Génial, non ? Ne crions pas victoire trop tôt.

Quelques inconvénients des keyloggers matériels

L’une des choses que j’ai apprise lorsque j’ai commencé à réellement me pencher sur ces petits outils technologiques, c’est que tout ne se passe pas aussi parfaitement que prévu.

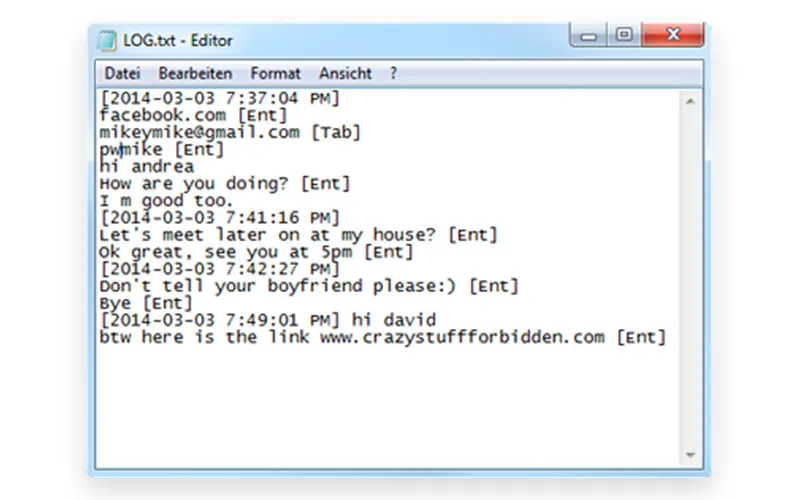

Dans les faits, les données ne sont pas toujours très simple à lire ou à déchiffrer.

L’appareil peut tout stocker sur le même fichier qui sera bien complexe à lire pour la plupart des utilisateurs.

Traduction ?

Prenez rendez-vous chez votre ophtalmo, parce que vous allez vous fatiguer les yeux à lire toutes ces informations. Félicitations, vous avez maintenant une migraine et des tonnes de données à analyser.

Rappelez-vous que l’appareil va enregistrer TOUTES les informations entrées au clavier dans un immense fichier séquentiel. Pas de rapport détaillé ou d’affichage simple et découpé, tout est là d’un bloc.

Voici une petite capture d’écran d’une portion de fichier que j’ai extrait pour vous faire une idée de ce à quoi vous attendre :

Mais ce n’est pas le seul problème.

Ce n’est en réalité même pas la seule limitation de cette approche pour cibler quelqu’un. Je vais vous en exposer quelques autres, mais je promets de donner un avis objectif à la fin.

C’est parti :

Limite 1 : Vous ne pourrez utiliser ces keyloggers que sur les PC fixes ou portables Windows et Mac. Les keyloggers matériels ne fonctionneront pas sur les smartphones.

Limite 2 : Ces objets ne sont souvent pas discrets, et un appareil physique peut souvent être facilement repéré (et vous causer des ennuis). Faites bien attention à trouver un port USB le moins visible possible.

Limite 3 : Vous ne serez pas en mesure de passer outre une authentification à deux facteurs ou la vérification mise en place par Facebook ou un autre site. Dans les faits, si vous tentez d’utiliser les identifiants pour vous connecter sur un appareil que votre cible n’utilise pas, elle va probablement recevoir un email d’alerte pour activité suspecte.

Vous devez utiliser un appareil que votre cible utilise. Et avec l’authentification à deux facteurs, Facebook enverra une notification à la cible comme quoi un appareil différent s’est connecté à son compte Facebook.

EN RÉSUMÉ:

- Simplicité d’utilisation – 6/10 – Pas besoin d’avoir de grandes compétences en informatique. Le seul savoir-faire dont vous aurez besoin est de connecter un appareil au clavier et d’ouvrir un fichier .txt une fois que vous êtes prêt.

- Discrétion – 3/10 – Comme ce sont des appareils physiques, il n’est pas difficile pour la victime de le voir (surtout si le port USB est sous ses yeux.

- Rapidité – 2/10 – Pas toujours fiable, car il peut falloir des jours à votre cible pour effectivement se reconnecter à son compte Facebook – vous pourriez ne jamais récupérer les informations dont vous avez besoin.

- Contrôle à distance : Non

Cette méthode ne fonctionne que si vous avez déjà un accès physique à l’ordinateur de la cible et que vous êtes certain qu’elle se connecte à Facebook depuis cet appareil. Si vous avez besoin de récupérer ces informations rapidement, il vaut mieux éviter cette méthode car il peut falloir plusieurs jours pour voir le moindre résultat. C’est un jeu de patience.

Keyloggers logiciels

BESOINS:

- Vous devrez avoir accès à l’appareil de la cible (smartphone ou PC fixe/portable)

- Vous devrez savoir comment installer un logiciel sur un PC ou installer une appli sur un smartphone

Si vous n’avez pas encore la migraine (déjà, c’est bien), laissez-moi vous parler des keyloggers logiciels.

Je ne vais pas aller trop dans le détail d’à quel point c’est une meilleure alternative, mais elle est plus furtive, plus simple et plus sécurisée que la version matérielle. Et il y a moins de complications et de limitations.

Les keyloggers logiciels sont des programmes informatiques installés directement sur l’appareil, et ils sont développés avec pour objectif d’enregistrer chaque frappe au clavier.

Vous voulez une bonne nouvelle ?

Jusqu’à récemment, vous ne pouviez installer un keylogger logiciel que sur un PC fixe ou portable, mais cette technologie a commencé à progresser. Il commence à apparaitre des applis pratiques pouvant être installées sur smartphones et tablettes Android et iOS.

L’installation de ces applis est simple, et la plupart vous fournissent même une assistance du début à la fin du processus.

Je vous présente toutes mes excuses, mais je dois vous spoiler la conclusion de cet article, mais l’un des logiciels les plus utilisés dans ce type de cas est mSpy.

Une section de cet article est entièrement dédiée à ce logiciel, et si vous ne pouvez pas attendre d’en apprendre plus sur celui-ci, n’hésitez pas à scroller jusqu’à cette section.

EN RÉSUMÉ:

- Simplicité d’utilisation – 9/10 – Pas besoin de compétences en informatique, surtout avec un logiciel comme mSpy. Une assistance du début à la fin de l’installation vous sera fournie et vous aurez même accès à des tutos vidéo pour vous aider.

- Discrétion – 8/10 – Le logiciel est virtuellement indétectable, donc votre cible ne remarquera pas que ses données sont enregistrées.

- Rapidité – 10/10 – Dès que votre cible se connecte sur un réseau social, vous récupérez ses identifiants.

- Contrôle à distance : Oui

- Compatibilité : N’importe quel ordinateur (PC, Mac) et n’importe quel smartphone ou tablette (Android ou iOS).

C’est une approche que vous ne pourrez utiliser que si vous avez physiquement accès à l’appareil de la cible. Elle commencera à espionner l’activité immédiatement, donc s’il vous faut des résultats instantanés, vous savez ce qu’il vous reste à faire.

Méthode #2 : Techniques de fou comme le phishing

Jetons un œil à la seconde technique que vous pouvez utiliser pour pirater un compte Facebook Messenger.

Le phishing !

La plupart des gens en ont déjà entendu parler, mais est-ce que vous savez comment il fonctionne réellement ? Vous pouvez utiliser cette technique pour voler les identifiants Facebook de quelqu’un.

Encore une fois, je vais vous présenter les nécessités précises pour mener à bien cette méthode, puis vous l’expliquer plus en détails.

BESOINS:

- Il vous faut un ordinateur

- Beaucoup de patience et des compétences basiques en informatique

- Connaître les bases de la programmation HTML et PHP

C’est une méthode ancienne mais toujours aussi efficace d’accéder aux informations de quelqu’un. L’inconvénient, c’est qu’elle est loin d’être aussi simple à mettre en place que d’autres options.

Si vous n’avez aucune idée de ce dont j’ai parlé dans les besoins, vous pouvez passer à la section suivante directement.

– découvrons comment mettre cette technique en place le plus simplement possible.

Comment fonctionne le phishing ?

C’est une technique qui fonctionne de la même façon depuis des siècles, et qui consiste à se faire passer pour une institution reconnue.

Est-ce que vous avez déjà vu le film culte Arrête-moi si tu peux avec Leonardo Di Caprio ?

Ce film est basé sur une suite d’évènements réels mis en place par un type du nom de Frank Abagnale.

Il a monté des arnaques lui rapportant des millions avant l’âge de 19 ans. Il a réussi à se faire passer pour un pilote de Pan American World Airway, pour un docteur en Géorgie, et pour un procureur général en Louisiane.

En gros, tout ceci est du phishing. Vous faites croire à d’autres gens que vous êtes quelqu’un d’autre pour pouvoir voler les informations que vous voulez.

Prenons un autre exemple.

Disons que dans ce scénario, vous tentez de voler le mot de passe Facebook de votre partenaire pour découvrir s’il vous trompe.

Il vous faut suivre ces étapes pour mettre en place votre phishing :

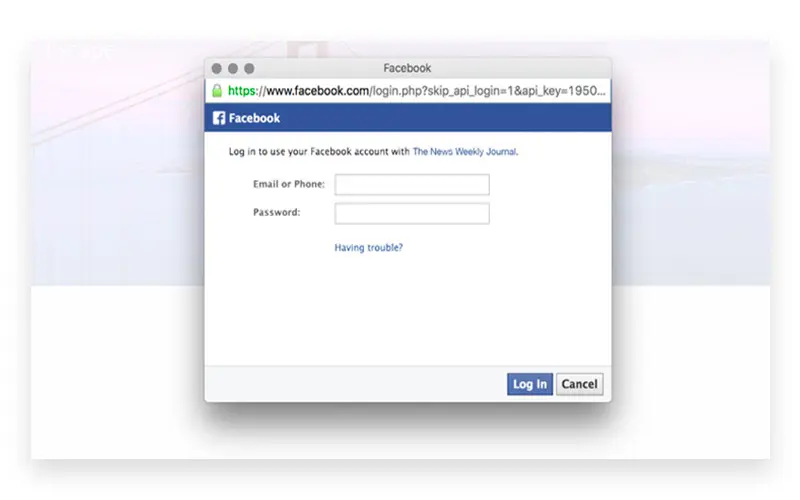

- Tout d’abord, acheter un nom de domaine qui ressemble à celui de Facebook (par exemple : FacebookLooks, FacebookAlert, etc.) et créer une adresse email type [email protected].

- La page d’accueil de ce site doit être scrupuleusement identique à la page de connexion de Facebook.

- Vous pouvez envoyer un mail depuis votre nouvelle adresse à votre cible de façon à ce qu’elle pense qu’il vient de Facebook.

- Vous (en vous faisant passer pour Facebook), l’invitez à se connecter (en suivant le lien vers le domaine que vous avez créé) à son compte pour mettre à jour ses informations personnelles.

- Elle est dirigée vers la page d’accueil que vous avez créé et qui est identique à la page de connexion Facebook.

Et…… BOOM. Vous les avez.

La cible, qui ne le sait pas, entre ses identifiants sans que cela le connecte réellement à quoi que ce soit. Ces données sont stockées dans votre base de données et vous êtes le seul à y avoir accès.

Vous avez désormais le mot de passe Facebook de votre cible.

Contrairement à l’approche par keylogger, vous n’avez pas besoin de logiciel, seulement d’ingénierie sociale. (Je n’ai pas le temps d’entrer dans les détails de ce domaine ici, mais vous trouverez énormément d’informations sur Google si vous le souhaitez.)

Ici, tout repose sur une ruse.

Cette méthode a néanmoins des limites.

Les inconvénients du phishing

Une fois que vous avez les données de connexion, vous devriez pourvoir vous connecter rapidement au compte souhaité.

Du moins, peut-être.

Malheureusement, nous vivons à une époque où l’authentification à deux facteurs et Facebook peuvent envoyer un email à la cible si vous tentez de vous connecter depuis un appareil inconnu.

Pour faire court, cette approche a un fort risque d’être rapidement décelée.

Vous êtes déçu ? Restez, l’histoire ne s’arrête pas là.

Bien sûr, c’est un obstacle conséquent. Dans les faits, la meilleure approche pour contourner ce souci est d’utiliser ces identifiants de connexion depuis un appareil ayant déjà été utilisé pour se connecter à ce compte. Ce qui permet d’outrepasser l’authentification à deux facteurs.

EN RÉSUMÉ:

- Simplicité d’utilisation – 3/10 – Il vous faudra de solides compétences en informatique pour la mettre en place.

- Discrétion – 4/10 – Vous pourriez vous faire prendre par les mesures de sécurité comme l’authentification à deux facteurs si vous tentez de vous connecter à Facebook depuis un appareil inconnu.

- Rapidité – 3/10 – Il faut pas mal de temps pour mettre en place toutes ces étapes.

- Contrôle à distance – Non

- Compatibilité – Peut être utilisée sur n’importe quel ordinateur (PC, Mac) et smartphone ou tablette (Android ou iOS).

Cette méthode est gratuite, mais elle est également complexe à mettre en place et risquée. Vous devez connaitre un peu la programmation HTML et PHP, sans parler de connaissances basiques sur internet. Je ne recommande cette approche qu’en dernier recours.

FAQ Pirater Facebook Messenger

1, Est-il possible de pirater Facebook juste avec le numéro de téléphone de l’utilisateur ?

Non, ce n’est pas possible. Pour accéder à un compte Facebook ou lire une conversation par Messenger, il faut bien plus qu’un simple numéro de téléphone. Vous ne devriez pas faire confiance aux entreprises qui annoncent pouvoir récupérer ces informations avec un numéro de téléphone. C’est strictement impossible.

2, Est-ce qu’il existe des applis gratuites pour pirater un compte Facebook Messenger ?

Il n’existe pas d’applis gratuites capables de pirater Messenger. Personne ne mettre autant de temps et d’argent dans le développement d’un tel outil pour le distribuer gratuitement. Si vous voulez en savoir plus sur les applis d’espionnage, je vous suggère ce guide : les meilleures applis d’espionnage mobile que vous trouverez en 2025.

3, Est-il légal de pirater un compte Facebook et Messenger ?

La réponse est plus compliquée. Certains logiciels comme mSpy ou Flexispy sont légaux lorsqu’ils sont utilisés pour du contrôle parental. Si vous les utilisez pour pirater le smartphone d’un adulte sans son consentement, vous enfreignez la loi.

4, Est-ce que je peux retracer le nom d’une personne via une simple photo grâce à mSpy ?

Supposons que vous suspectiez votre partenaire parce que vous avez vu des photos compromettantes de lui avec quelqu’un d’autre. Cette personne n’est pas identifiée sur la photo, il vous est donc impossible de trouver son nom. Grâce à mSpy, vous pouvez découvrir si votre partenaire discute avec cette personne et ce qu’ils se disent.

Si vous avez d’autres questions n’hésitez pas à envoyer un email ou à laisser un commentaire ci-dessous. Je vous répondrais aussi vite que possible. Pour que je puisse vous répondre le plus précisément possible, merci d’indiquer le modèle de smartphone que vous cherchez à espionner.

En conclusion

Bon, je pense que cet article est relativement complet. Vous comprenez désormais pleinement que pirater un compte Facebook n’est pas très compliqué, et que (mal)heureusement, tout le monde peut le faire à n’importe qui.

Nous avons mentionné trois méthodes pour ce faire :

- Keylogger

- Phishing

- mSpy

Si vous voulez une solution rapide et efficace qui vous permette d’espionner bien plus que simplement Facebook (tout ce qui se passe sur le smartphone – votre cible utilise peut-être des applis de messagerie que vous ne connaissez pas), alors le choix évident est mSpy.

Non seulement l’appli est simple et efficace, mais elle est également intraçable par la cible.

Vous pouvez désormais voir tout ce qui se passe sur l’appareil de votre enfant, ou de votre cible quelle qu’elle soit. Et vous n’avez pas à vous soucier d’applis que vous ne saviez pas qu’elle avait.

J’espère que cet article vous aura fourni quelques informations utiles sur ce sujet controversé.

Si vous avez la moindre question ou inquiétude, vous pouvez toujours prendre quelques minutes pour laisser un commentaire ci-dessous. Je vous répondrais aussi vite que possible.

GTemps vit grâce à ses lecteurs. Lorsque vous achetez quelque chose via un lien sur notre site, nous pouvons percevoir une commission d’affilié. En apprendre plus.

Bonjour ,

J’aimerai avoir accès au compte Messenger de mon ex femme la mère de mes enfants qui veut qu’on se remette ensemble mais j’ai des soupçons qu’elle a pu avoir couché avec un de mes anciens pote.

Cordialement,

Bonjour

J’ai essayé d’accéder à vos tutos mais les liens ne marchent pas ?

Quel lien ne fonctionne pas ?

Je veux voir compte Facebook de mon enfant

Oui vraiment