Le problème avec une fuite DNS est qu’elle peut vous laisser, ainsi que votre confidentialité et votre sécurité en ligne totalement compromises. À travers ce document, nous aimerions vous guider et vous informer ce que sont les fuites DNS, et quelles sont les causes. Nous examinerons également les moyens de les empêcher et, si nécessaire, comment les corriger.

Nous savons que les services VPN sont un moyen de rester sécurisé, anonyme et privé en ligne. Cependant, comme nous le savons tous, Internet est un endroit extrêmement compliqué. Il existe de nombreux services et technologies qui fonctionnent tous à l’unisson pour nous donner l’accès transparent que nous voulons et attendons. Étant donné qu’Internet est une énorme base de données, des complications et des erreurs peuvent survenir, compromettant notre sécurité et notre confidentialité.

Cela peut se produire à travers quelque chose qui est connu sous le nom de fuite DNS. Dans ce document, nous apprendrons:

- Qu’est-ce qu’une fuite DNS et pourquoi vous devez en être informé

- Comment savoir si vous avez une fuite DNS

- Causes des fuites DNS et comment les corriger (solutions)

Dans cet article, nous examinerons les différentes sources de fuites. Nous apprendrons également les mesures que nous pouvons prendre pour les prévenir et, si nécessaire, les corriger si elles se produisent.

Nous pouvons maintenant commencer.

Qu’est-ce qu’une fuite DNS et pourquoi vous devriez en être informé?

Afin de comprendre le concept des fuites DNS, nous devons tout d’abord examiner et comprendre ce que sont les DNS et comment elles fonctionnent. Si vous êtes déjà informé des DNS et que vous savez de quoi il s’agit, n’hésitez pas à passer aux parties ultérieures de cet article. Si vous ne savez pas ce que c’est, nous vous donnerons une leçon de deux minutes sur une partie d’Internet que la majorité des gens ne connaissent pas et ne savent peut-être même pas qu’elle existe.

Qu’est-ce que le DNS?

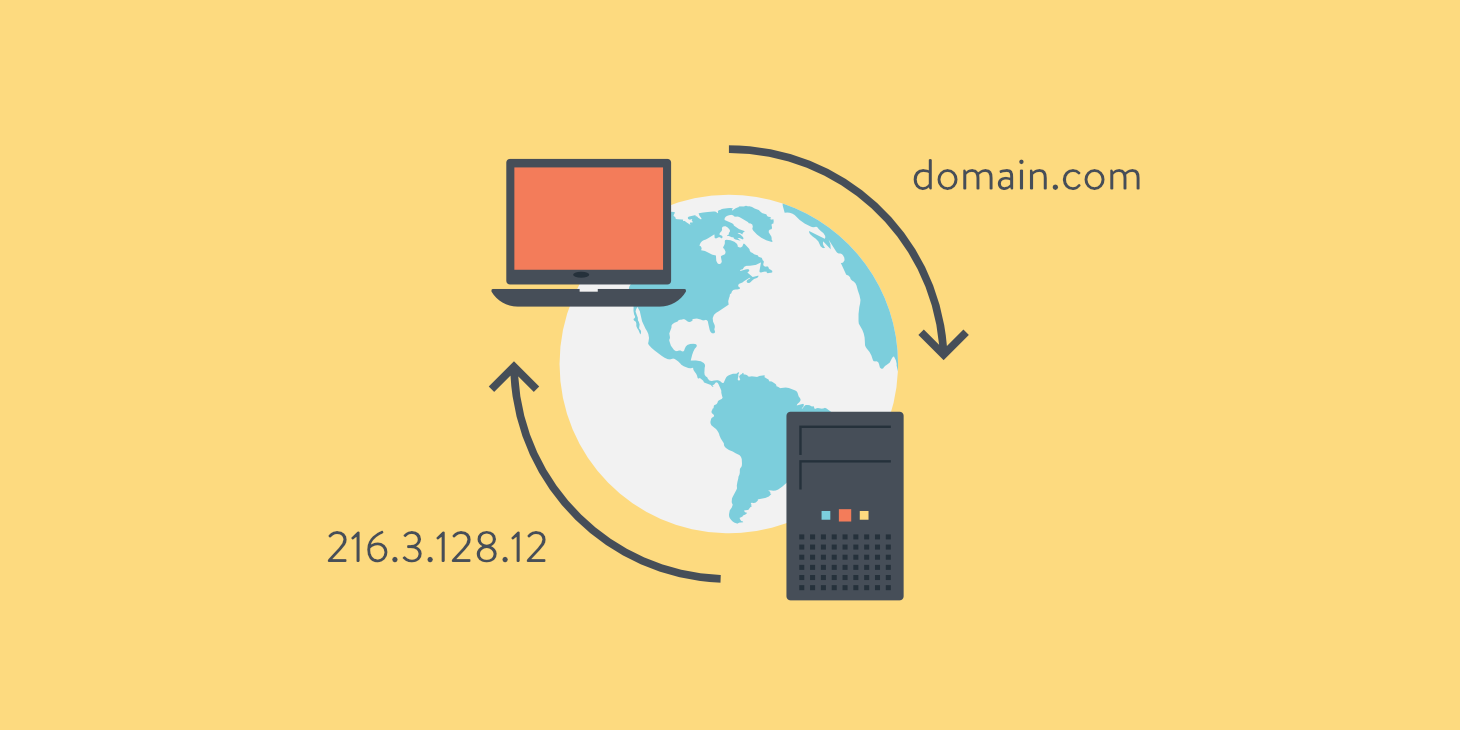

DNS est un acronyme pour “Domain Name System” ou système de nom de domaine en français. Il permet d’établir un lien entre les noms que les humains donnent aux sites Web et les noms que nos ordinateurs utilisent pour ces sites Web particuliers.

La façon dont tous les sites Web sont identifiés se fait par leurs adresses IP respectives. La forme principale et la plus courante des adresses IP ressemble à ceci: 72.21.215.90

Les 4 nombres qui composent une adresse IP sont tous compris entre 0 et 255. Ensemble, ils sont utilisés pour identifier une connexion individuelle à Internet. Il peut s’agir d’un seul appareil, d’un réseau ou même de votre site Web préféré.

Le numéro que je vous ai montré ci-dessus représente un ancien type de système d’adresse IP. Ce type est appelé IPv4. Alors que le monde grandit et se développe, il manque des adresses IPv4 disponibles. Cela oblige Internet à faire la transition vers un nouveau système et un nouveau type d’adresse. Ce système plus moderne est appelé IPv6.

Ce type d’adresse ressemble à ceci:

FE70: CE00: 0000: 0CDD: 1238: 0000: 211F: 618B

Il est essentiel d’imaginer à quel point cela serait difficile et comment cela paralyserait Internet si vous deviez entrer une adresse comme celle-ci pour accéder à votre site Web préféré au lieu de gtemps.com. C’est pourquoi le DNS a été inventé. Il sert de système de traduction pour traduire ces noms humains aux adresses informatiques plus sophistiquées qui sont décrites ci-dessus.

Donc qu’est-ce qu’une fuite DNS?

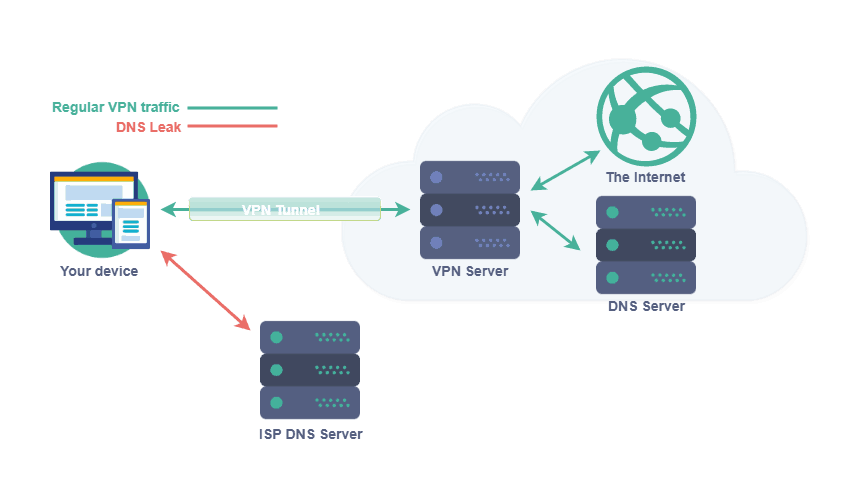

Lorsque vos demandes à un DNS sont visibles par un étranger, nous disons qu’une fuite DNS s’est produite.

De plus, l’utilisation d’un service DNS peut être dangereuse car cela peut donner de nombreuses informations sur la façon dont vous utilisez votre Internet et sur vos activités en ligne. S’il vous arrive de ne pas être protégé et de quelqu’un qui regarde le serveur DNS (y compris ceux qui exécutent le service), vont voir non seulement les noms mais aussi les adresses IP de tous les sites Web que vous avez choisi de visiter. Bien que cela ne dise pas aux gens ce que vous avez fait pendant que vous étiez sur ce site Web, il a toujours le potentiel d’offrir des informations qui pourraient être perçues comme extrêmement précieuses pour les étrangers. Ce sont des informations que vous ne voudriez probablement pas partager.

Par exemple, les informations que vous visitez très fréquemment sur des sites Web au sujet d’une maladie incurable pourraient être un atout extrêmement précieux pour votre compagnie d’assurance. Un autre exemple, pouvez être si vous lisez sur les soins prénatals, cela pourrait devenir un choc pour vos parents ou votre mari qui sont à l’étranger. Sans oublier que si vous visitez régulièrement des sites Web, les forums et les espaces de discussion qui traitent d’un sujet particulier pourraient littéralement mettre votre vie en danger si vous vivez dans certains pays répressifs.

Dans le monde idéal, un service VPN devrait protéger vos communications sur Internet ainsi que vos activités DNS. Mais, comme nous le savons tous, nous ne vivons pas dans un monde idéal et donc les fuites DNS sont un phénomène assez courant.

Vous savez maintenant ce que sont les fuites DNS, la menace qu’elles peuvent représenter. Nous allons maintenant vérifier votre appareil et vérifier si votre VPN fuit des informations DNS en ce moment même.

Comment savoir si vous avez une fuite DNS ?

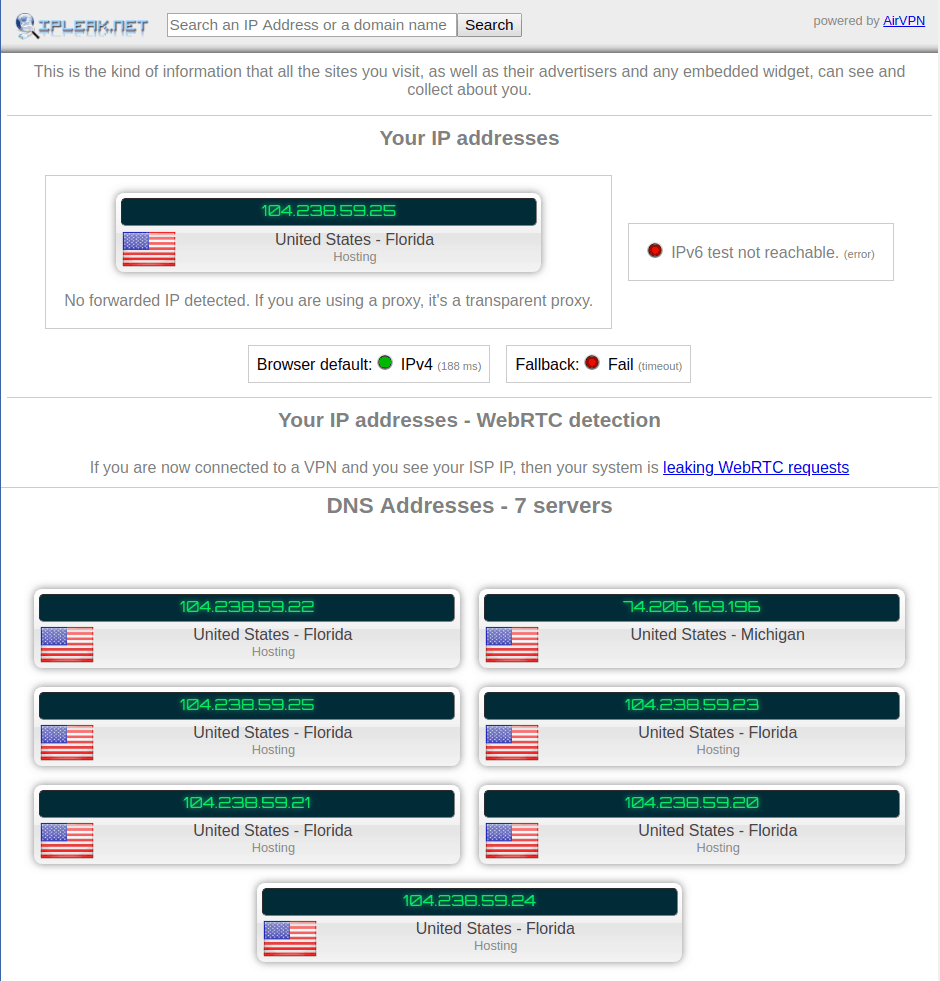

Sur Internet, de nombreux sites Web prétendent être en mesure de vous verifier lorsque vous avez une fuite DNS. Nous aimons utiliser un site Web qui s’appelle. IPleak.net. Il s’agit d’un site Web utile, très intuitif et simple à utiliser. Ce site particulier a la capacité de rechercher les fuites IPv4 et IPv6. Il peut également trouver et vous verifier de nombreux autres problèmes.

Afin de vous enseigner sur le fonctionnement du site, nous vous guiderons à travers le processus d’exécution de ses tests à l’aide de l’un des ordinateurs de notre laboratoire. La machine sur laquelle nous allons tester ceci est un bureau Linux. Cette machine exécute Express VPN. Mais, il est important de noter que ces étapes sont les mêmes pour tout ordinateur et tout service VPN utilisé.

Comment utiliser IPleak.net ?

Il est simple d’utiliser IPleak.net. Il vous suffit de suivre les étapes suivantes:

- Activez votre VPN s’il ne l’est pas déjà. Il est dans votre intérêt de savoir où se trouve le serveur VPN que vous utilisez.

- Veuillez aller sur https://ipleak.net/.

- Regardez et analysez les résultats qui apparaissent. Vos résultats doivent illustrer quelque chose de similaire à l’image suivant :

- Il est également facile d’analyser les résultats affichés. Regardez chaque boîte qui apparaît à l’écran et qui contiens une adresse IP dedans. Si les adresses que vous voyez sont liées à votre véritable adresse IP, vous avez malheureusement quelque chose qui est connu comme une fuite DNS.

- Par exemple, ici vous voyez, la plupart des adresses se trouvent dans l’état de Floride. Il s’agit de l’emplacement du serveur VPN que j’utilise. Pour une raison étrange, l’une des adresses se trouve être le Michigan.

- Bien que ce soit une surprise et peut-être bizarre, je n’ai besoin de m’inquiéter de rien puisque mon emplacement réel n’est même pas en Amérique du Nord.

- Si vous n’êtes pas sûr que l’adresse que vous voyez soit un problème, veuillez désactiver votre VPN. Actualisez ensuite la page et voyez si les adresses sont les mêmes.

À quelle fréquence devez-vous tester les fuites ?

Si vous exécutez tous ces tests et qu’une fuite DNS n’est pas affichée, alors vous devriez être heureux car vous êtes en parfaite forme pour le moment. Cependant, si vous n’avez pas de fuite DNS au moment de votre test, cela ne signifie pas que vous ne pourrez pas en avoir un demain ou le lendemain. Cela soulève la question de la fréquence à laquelle vous devez exécuter des tests de fuite?

Malheureusement, la réponse est qu’elle varie d’un utilisateur à l’autre. Nous pensons qu’il est logique d’exécuter ces tests lorsque vous mettez à jour votre système d’exploitation, votre navigateur de service VPN ou si vous êtes sur le point de faire quelque chose que vous souhaitez garder privé.

Les causes communes et les solutions des fuites DNS

Maintenant que nous comprenons ce que sont les fuites DNS et que nous avons couvert tous les préliminaires, nous devons maintenant examiner les causes courantes des fuites DNS et comment les résoudre. Dans la prochaine partie de cet article, nous examinerons les problèmes suivants et comment les résoudre :

- Paramètres DNS réseau incorrects

- Problèmes de transition IPv6

- Redirection de proxy DNS transparent

- Résolution Intelligente des Noms Multirésidents

Paramètres DNS réseau incorrects

Chaque fois que vous décidez de connecter un périphérique ou un appareil particulier à un FAI ou à un réseau, le périphérique doit naturellement rechercher les connexions disponibles aux serveurs DNS mais aussi à Internet en général.

Afin de déterminer s’il s’agit d’un problème, cela dépendra du VPN que vous choisissez d’utiliser.

Le service VPN que vous avez choisi ne fournit pas son propre DNS

La plupart des appareils sont configurés pour rechercher et demander le réseau local. Ils peuvent également demander au FAI quel service DNS ils doivent utiliser. La connexion à ce service sera cryptée et, essentiellement, la personne qui fournit le service enregistrera toutes les informations possibles sur vos activités. Ce n’est pas la situation idéale.

Dans ce cas, deux options vous seront proposées. Tout d’abord, vous pouvez modifier les paramètres réseau de votre appareil. Vous devez toujours indiquer à votre appareil d’utiliser le DNS tiers que vous choisissez spécifiquement.

Vous serez généralement en mesure de configurer le système d’exploitation sur votre appareil particulier pour choisir un service comme OpenDNS, Google et autres. Cela vous fournira principalement plus de protection de votre vie privée que votre FAI ne le pourrait probablement.

Il existe plusieurs options d’adresse de serveur DNS, comme par exemple:

DNS public Google:

- Serveur DNS préféré: 8.8.8.8

- Serveur DNS alternatif: 8.8.4.4

OpenVPN:

- Serveur DNS préféré: 208.67.222.222

- Serveur DNS alternatif: 208.67.220.220

Cloudflare:

- Serveur DNS préféré: 1.1.1.1

- Serveur DNS alternatif: 1.0.0.1

Il est important de noter que les détails spécifiques sur la façon dont cela pourrait être fait varieront et changeront bien sûr entre les systèmes d’exploitation.

La deuxième option que vous avez consiste à utiliser un service VPN tel que, par exemple, ExpressVPN ou NordVPN. Ces services sont incroyablement bénéfiques car ils peuvent vous fournir leur service DNS crypté.

Si votre VPN fournit son propre service DNS

S’il arrive que votre VPN ait la capacité de fournir ses propres serveurs DNS, vous devriez vous considérer très chanceux. La plupart du temps, un VPN crypte les requêtes DNS et les envoie via son tunnel crypté vers ses serveurs DNS privés qu’il propose. Ceci est extrêmement bon car il élimine la possibilité pour quiconque sur le réseau local particulier ou le FAI de voir vos informations.

Une dernière chose cruciale à toujours vérifier

Cela étant dit, il est toujours avantageux de confirmer des situations comme celle-ci. Il existe un certain nombre de FAI qui ont recouru à une technologie qui porte le nom de Proxy DNS transparent. Ce que cela signifie, c’est qu’il détournera toutes les demandes DNS que vous ferez et les divisera via le DNS du FAI. Dans la prochaine partie de cet article, nous verrons comment repérer cette astuce particulièrement defavorable et la contourner.

Redirection de proxy DNS transparent

S’il vous arrive d’être l’une des nombreuses personnes qui n’entretiennent pas l’idée d’utiliser le DNS proposé / fourni par le FAI, et que le VPN particulier que vous utilisez actuellement ne fournit pas le sien, vous avez encore de nombreuses options que vous pouvez potentiellement choisir.

L’une des options que vous avez est que vous pouvez modifier les paramètres de votre appareil de choix et leur dire de choisir un service DNS tiers particulier. C’est l’option au lieu d’utiliser le service DNS que votre FAI souhaite que vous utilisiez.

Quel est le problème potentiel?

Afin de vous empêcher d’utiliser le DNS particulier de votre choix, certains FAI utilisent ce que l’on appelle un proxy DNS transparent. Ce que cela fait, c’est qu’il vous redirige et vous oblige à utiliser leurs serveurs DNS désignés. L’avantage pour eux est qu’ils peuvent désormais recueillir de nombreuses informations sur les sites que vous visitez. Ces informations sont extrêmement précieuses, et les FAI choisissent souvent de vendre légalement des informations concernant vos activités en ligne à quiconque souhaite payer un prix spécifique.

La façon dont cela fonctionne est que le proxy DNS transparent recherche toutes les requêtes DNS qui pourraient aller vers le port TCP / UDP 53 et sans que vous le savez, les redirige vers les serveurs DNS du FAI. C’est une tactique incroyablement trompeuse qui est utilisée. Cette tactique vous impose une fuite DNS afin qu’ils puissent à leur tour capturer des informations vous concernant.

Comment déterminer si votre FAI redirige ou non le DNS?

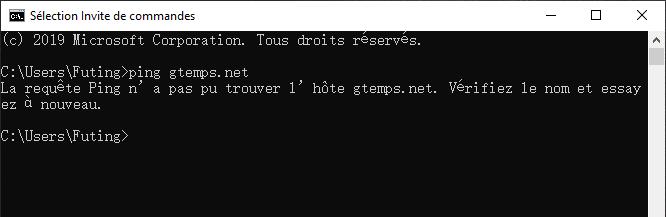

Dire si votre FAI redirige le DNS n’est pas aussi simple que prévu. Il n’existe aucun moyen simple de déterminer si vos demandes DNS sont redirigées. Un moyen éprouvé, pour bien comprendre, est d’envoyer une requête ping à un domaine inexistant. gtemps.net est un excellent exemple de domaine inexistant. La façon de le dire est que si votre DNS n’est pas redirigé, vous devriez pouvoir voir un message d’erreur sur votre écran. Ce message ressemble généralement à ceci: «La requete ping n’a pas pu trouver l’hote gtemps.net».

Si, en revanche, vous n’obtenez pas de message d’erreur, cela peut généralement signifier que votre demande DNS est redirigée via un proxy DNS transparent. Pour essayer vous-même, n’hésitez pas à visiter cette page wikiHow spécifique. Il contient des instructions claires sur la façon d’envoyer une requête ping à différents types de systèmes d’exploitation.

La solution

Il existe de nombreuses façons différentes de résoudre ce problème. Le premier, vous pouvez sélectionner un service VPN qui fournit ses serveurs DNS personnellement chiffrés. Si vous choisissez de crypter votre recherche DNS et de les maintenir dans un tunnel VPN, un VPN rend pratiquement impossible pour un proxy DNS transparent de les rediriger de quelque façon que ce soit. Si vous avez un VPN qui utilise le client OpenVPN, vous pouvez (dans les paramètres) sélectionner l’option « block-outside-dns ». N’hésitez pas à consulter la page suivante pour plus d’instructions.

Les problèmes de transition IPv6

Comme nous l’avons vu précédemment dans cet article, le monde de l’Internet commence à faire sa transition d’IPv4 à IPv6. Ce processus est déjà en cours depuis plusieurs années. Cependant, cela prendra sûrement encore quelques années s’il est même terminé.

Le principal problème est qu’il faut énormément d’efforts et d’argent pour convertir tout ce qui est connecté à Internet en IPv6. Bien sûr, la mise à jour serait importante et extrêmement bénéfique pour les fabricants d’appareils Internet des objets (IOT). Il sera en outre plus facile de continuer à ajouter des personnes, des ressources et des utilisateurs à Internet. Cependant, une chose importante à noter est qu’il n’y a pas d’avantages clairs pour les consommateurs qui devront payer la majeure partie de ce changement.

Quel est le problème?

Le principal problème est qu’un grand nombre de services VPN ne prennent même pas en charge IPv6. Il est non seulement difficile pour eux de le justifier économiquement, mais aussi, il n’y a pas de pression de la part de leurs clients pour effectuer cet investissement particulier.

Cependant, de nombreux sites Web différents prennent en charge IPv4 et IPv6. Il se trouve également que certaines zones d’Internet ne prennent en charge que l’Ipv6. Cela soulève une question importante. Que peut faire votre VPN s’il doit se connecter à un site qui n’a qu’une adresse IPv6?

La meilleure solution

Il existe des VPNs qui envoient les demandes DNS hors du tunnel au DNS du FAI ou à tout DNS accessible et doté des capacités intégrées pour prendre en charge IPv6. IPVanish est un exemple de VPN qui adopte une telle approche. Si vous le souhaitez, vous devriez consulter cet article pour plus de détails. Cependant, même si cela résout le problème d’obtention des informations DNS dont vous avez besoin, elles sont également classées comme une fuite DNS.

Il existe également d’autres services VPN sur le marché qui choisiront de bloquer toute forme de demande IPv6. C’est précisément l’approche de NordVPN et ExpressVPN, ainsi que d’autres meilleurs services VPN. La façon dont ils fonctionnent est qu’ils empêchent une fuite DNS au prix de supprimer votre capacité à recevoir et à obtenir des informations DNS à partir d’autres sites particuliers.

Enfin, la solution finale à ce problème particulier serait d’utiliser un service VPN qui prend en charge IPv6 à la fois mais qui a également ses serveurs DNS.

Le seul service VPN que nous connaissons, en mai 2019, qui prétend fournir un support IPv6, est Perfect Privacy. Nous n’avons pas encore examiné et testé ce service. Cependant, si vous devez prendre en charge IPv6 dès que possible, cela devrait être votre première destination.

Résolution Intelligente des Noms Multirésidents

Résolution Intelligente des Noms Multirésidents est une technologie développée par Microsoft qui a été ajoutée depuis Windows 8. Le but de cette technologie est d’améliorer votre expérience ainsi que les performances d’Internet en envoyant de nombreuses demandes DNS à n’importe quel serveur DNS qui est disponible, au lieu de simplement compter sur le serveur que vous sélectionnez.

Le problème

Le principal problème est qu’une grande quantité de vos demandes DNS dans toutes les directions transforme chaque requête en une fuite DNS. Cette fonctionnalité proposée tentait d’envoyer des demandes DNS au DNS de votre FAI ainsi que les serveurs qu’il pouvait détecter. Cela se fait même si votre service VPN envoie les requêtes en toute sécurité via un tunnel VPN particulier à des serveurs DNS sécurisés.

Il est important de noter que cela présente un tout nouveau monde de problèmes de sécurité potentiels. Cela a même incité US-CERT, qui est une division du Département de Homeland Security à publier un bulletin et des informations sur les risques potentiels.

Cela a été extrêmement difficile à résoudre dans Windows 8. Cependant, vous pouvez toujours le désactiver. Cela est devenu de plus en plus difficile dans Windows 10. En effet, dans Windows 8, vos demandes DNS particulières étaient envoyées à n’importe quel serveur DNS que votre système d’exploitation pouvait détecter. Il a fini par utiliser des services alternatifs si le principal refusait / ne répondait pas.

Plus tard, dans Windows 10, le système utilise désormais la première réponse qu’il recevra. Cela signifie essentiellement, qu’en réalité, vous n’avez aucun contrôle sur le type de service DNS que vous utilisez.

En outre, Microsoft a supprimé la possibilité de désactiver la Résolution Intelligente des Noms Multirésidents dans Windows 10 Home Edition. En conséquence, des millions d’utilisateurs qui utilisent cette version de Windows sont exposés à ce problème de sécurité considérable.

La solution

Malheureusement, il n’y a pas de solution complète à ce problème. Tout d’abord, vous pouvez installer un type de VPN qui offre une protection contre les fuites DNS. Un exemple d’un type de VPN comme celui-ci pourrait être NordVPN. Si vous choisissez d’activer cette fonctionnalité de votre VPN, cela désactivera généralement la Résolution Intelligente des Noms Multirésidents dans Windows 8 et peut également fonctionner pour Windows 10.

Si vous souhaitez modifier les paramètres du registre Windows, des instructions supplémentaires sont à votre disposition en ligne. Cela vous permettra également de désactiver Résolution Intelligente des Noms Multirésidents pour Windows 8 et Windows 10. Il est essentiel de comprendre que cet ensemble d’instructions ne fonctionnera certainement pas pour les utilisateurs de Windows 10 Home. Si tel est le cas, une solution de contournement partielle est proposée. Veuillez suivre ces instructions.

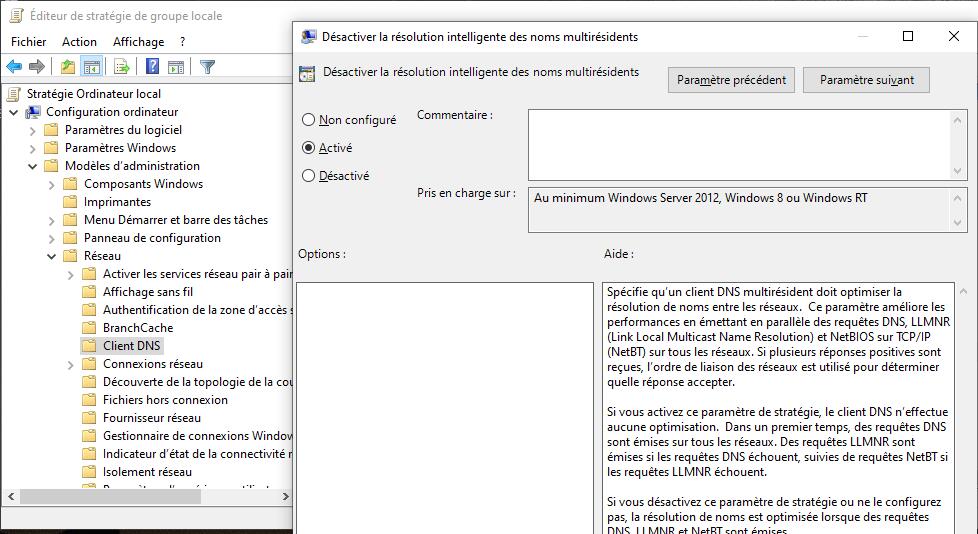

Vous pouvez modifier le paramètre sous Windows pour désactiver Résolution Intelligente des Noms Multirésidents pour Windows 8 et Windows 10. Il est essentiel de comprendre que cet ensemble d’instructions ne fonctionnera certainement pas pour les utilisateurs de Windows 10 Home. Si tel est le cas, une solution de contournement partielle est proposée. Veuillez suivre ces instructions.

- Appuyez sur WIN + R et écrivez gpedit.msc

- Étendre des modèles d’administration

- Étendre le Réseau

- Cliquez sur Client DNS

- Double-cliquez sur « Désactiver la Résolution Intelligente des Noms Multirésidents »

- Cochez la case intitulée « Activé »

- Cliquez sur « Appliquer » puis sur « OK »

De plus, il est enfin nécessaire de noter que si vous appréciez votre vie privée et que vous souhaitez continuer à la protéger lorsque vous visitez des sites Web ou d’autres ressources, veuillez considérer que vous utilisez un appareil qui n’utilise pas le système d’exploitation Windows. Dans ce cas, vous n’aurez pas à vous soucier des problemes Résolution Intelligente des Noms Multirésidents ou Teredo.

Conclusion

Pour conclure, les fuites DNS sont souvent négligées et les utilisateurs VPN ne sont généralement pas conscients du risque potentiel. Bien que la plupart des meilleurs VPN cherchent à garantir que les fuites DNS ne se produisent pas et que les informations des utilisateurs ne tombent pas entre les mains d’autres personnes qui cherchent à exploiter ces informations, il y a encore place à l’amélioration car ces services ne sont pas du tout immunisés au problème en question.

GTemps vit grâce à ses lecteurs. Lorsque vous achetez quelque chose via un lien sur notre site, nous pouvons percevoir une commission d’affilié. En apprendre plus.

Laisser un commentaire